情報<NO.70>

| みんながパソコン大王 |

| 総 合 | 目 録 | 趣意書 |

| 表題一覧表 |

| NO | 表題 | 起稿 | 起稿日 |

| 情報NO.71 | |||

| 917 | <ドコモ口座>第三者の不正な預金引き出し発覚 | シバケン | 20/09/11 |

| 916 | 楽天市場を名乗るフィッシングメール | 磯津千由紀 | 20/09/08 |

| 情報NO.69 | |||

NO.916 楽天市場を名乗るフィッシングメール<起稿 磯津千由紀>(20/09/08)

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/09/08 (Tue) 14:54

こんにちは。

アマゾンジャパンを名乗るフィッシングメールに遅れること約一箇月、楽天市場を名乗るフィッシングメールが届き始めました。

日時以外が同一内容のものは省略しました。一言一句同一内容のものが多く来る(芸がない)のが特徴ですね。

********** 以下引用1 **********

From: 【楽天市場】 <mktvchjwn@rakuten.co.jp>

To: xxxx <xxxx@xxxx.name>

Cc:

Subject: 【楽天市場】支払情報一致していません

Date: 2020/08/21 07:30

Rakutenお客様

私たちはあなたの楽天会員アカウントとすべての保留中の注文を保持しました。

ご提供いただいたお支払い情報がカード発行会社のファイルの情報と一致していません。 この問題を解決するには、支払いカードに登録されている名前、住所、電話番号を確認してください。

最近引っ越した場合は、カード発行会社でこの情報を更新する必要があるかもしれません。

楽天ログイン

3日以内に確認プロセスを完了できない場合、保留中のすべての注文がキャンセルされます。 このプロセスが完了するまで、アカウントにアクセスできません。

新しい注文は遅れる可能性があるため、新しいアカウントを開設しないでください。

発行元:楽天カード株式会社

********** 以下引用2 **********

Subject: 【楽天市場】支払情報一致していませんのお知らせ

Date: 2020/08/24 06:36

<以下同文につき省略>

********** 以下引用3 **********

From: 【楽天市場】 <myinfo@rakuten.co.jp>

To: xxxx <xxxx@xxxx.name>

Cc:

Subject: [楽天]支払情報一致していません

Date: 2020/08/25 05:12

本メールはお客様によるお支払い方法のご確認が必要な場合にお知らせする、自動配信メールです。

客様

この度は楽天市場内のショップ「電子問屋ワールドいち」をご利用いただきまして、誠にありがとうございます。

お客様のアカウントで異常な行為が検出されたため、お客様の注文と Rakuten アカウントを停止させていただいております。アカウントにログインして画面の指示に従うことで、アカウントの停止状態を解除していただけます。

恐れ入りますが、以下の情報をご確認のうえ、お支払い方法の変更。

[注文番号] 263126-20200825-004

[店舗受付日時] 2020/08/25 5:12:55

[お支払い方法] クレジットカード決済 一括払い

※クレジットカード番号・有効期限の入力に間違いがないかご確認ください。

クレジットカードが利用いただけない理由については、ご利用のクレジットカード会社までお問合せください。

楽天ログイン >

弊社からのメールを希望されない会員様へも重要なお知らせとしてお送りしております。

本メールアドレスは送信専用となり、返信はお受けしておりません。メールアドレスの変更は、楽天e-NAVIよりお手続きください。

発行元:楽天カード株式会社

楽天カードアプリ

アプリではカンタン明細確認

指紋認証でラクラクログイン

手軽な操作でサクサクご利用

********** 以下引用4 **********

From: 【樂天市場】 <myinfo@rakuten.co.jp>

To: xxxx <xxxx@xxxx.name>

Cc:

Subject: 【楽天市場】注文内容ご確認

Date: 2020/08/29 08:23

支払情報一致していません

客様

この度は楽天市場内のショップ「携帯販売のモバイルステーション」をご利用いただきまして、誠にありがとうございます。

お客様の支払情報一致していません、お客様の注文と Rakuten アカウントを停止させていただいております。アカウントにログインして画面の指示に従うことで、アカウントの停止状態を解除していただけます。

ご注文内容

注文番号 263126-20200829-00588807

注文日時 2020-08-29 8:24:01

注文者 山本 直男 (シャンベン ジーナン) 様

〒810-0011 福岡県福岡市中央区高砂2-8-20

080-3923-2042

お支払い方法 クレジットカード

一括払い

【新品未開封品】Apple iPhone 11 128GB SIMフリー [ホワイト] 携帯電話 appleストア版 スマー…

お届けの目安:即日発送(土日、祝日を除く)

91,600円 x 1個 = 91,600円

※10%税込

送料

0(円)

お支払い金額 91,600(円)

楽天ログイン

恐れ入りますが、以下の情報をご確認のうえ、お支払い方法の変更。

※クレジットカード番号・有効期限の入力に間違いがないかご確認ください。

※クレジットカードが利用いただけない理由については、ご利用のクレジットカード会社までお問合せください。

楽天市場

発行元:楽天株式会社

********** 以下引用5 **********

Subject: 【楽天市場】注文の支払情報一致していません

Date: 2020/08/30 05:36

<以下引用3と同文のため省略>

********** 以下引用6 **********

From: "rakuten.co.jp" <rakuten@rakuten.co.jp>

To: <xxxx@xxxx.name>

Cc:

Subject: 【楽天市場】より会員個人情報を更新できませんでした(自動配信メール)

Date: 2020/08/30 08:28

Rakutenお客様

残念ながら、あなたのアカウント を更新できませんでした。これは、カードが期限切れになったか。

請求先住所が変更されたなど、さまざまな理由で発生する可能性があります。

今アカウントを確認できます。

楽天ログイン

なお、24時間以内にご確認がない場合、誠に遺憾ながら、アカウントをロックさせていただくことを警告いたします。

パスワードを変更した覚えがない場合は、至急(01)-50-5830-6860までお電話ください。

お知らせ:

・ パスワードは誰にも教えないでください。

・ 個人情報と関係がなく、推測しにくいパスワードを作成してください。大文字と小文字、数字、および記号を必ず使用してください。

・ オンラインアカウントごとに、異なるパスワードを使用してください。

どうぞよろしくお願いいたします。

Rakuten,Inc.

********** 以下引用7 **********

From: 【楽天市場】 <myinfo@rakuten.co.jp>

To: xxxx <xxxx@xxxx.name>

Cc:

Subject: お支払い方法を更新してください知らせ

Date:

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.0 Transitional//EN">

<HTML xmlns="http://www.w3.org/TR/REC-html40" xmlns:o =

"urn:schemas-microsoft-com:office:office"><HEAD><TITLE>楽天安全センター</TITLE>

<META content="text/html; charset=utf-8" http-equiv=Content-Type>

<META name=ProgId content=Word.Document>

<META name=GENERATOR content="MSHTML 11.00.10570.1001">

<META name=Originator content="Microsoft Word 14"></HEAD>

<BODY><![if !supportLists]><![endif]><![if !supportLists]><![endif]><![if

!supportLists]><![endif]>

<P>

<TABLE class=MsoNormalTable

style='FONT-SIZE: 16px; MAX-WIDTH: 532.5pt; FONT-FAMILY: "Hiragino

Kaku Gothic Pro", "ヒラギノ角ゴ Pro W3", "MS Pゴシック",

sans-serif; WHITE-SPACE: normal; WORD-SPACING: 0px; TEXT-TRANSFORM: none;

WORD-BREAK: break-all; FONT-WEIGHT: 400; COLOR: rgb(51,51,51); FONT-STYLE:

normal; TEXT-ALIGN: left; ORPHANS: 2; WIDOWS: 2; LETTER-SPACING: normal;

BACKGROUND-COLOR: rgb(255,255,255); TEXT-INDENT: 0px; -webkit-text-stroke-width:

0px; text-decoration-style: initial; text-decoration-color: initial; font-variant-ligatures:

normal; font-variant-caps: normal'

cellSpacing=0 cellPadding=0 border=0>

<TBODY style="WORD-BREAK: break-all">

<TR style="WORD-BREAK: break-all">

<TD

style="WIDTH: 525pt; BACKGROUND: white; WORD-BREAK: break-all; PADDING-BOTTOM:

0mm; PADDING-TOP: 0mm; PADDING-LEFT: 0mm; PADDING-RIGHT: 0mm"

width=700>

<TABLE class=MsoNormalTable style="WORD-BREAK: break-all"

cellSpacing=0

cellPadding=0 border=0>

<TBODY style="WORD-BREAK: break-all">

<TR style="WORD-BREAK: break-all">

<TD

style="WORD-BREAK: break-all; PADDING-BOTTOM: 0mm; PADDING-TOP: 0mm;

PADDING-LEFT: 0mm; PADDING-RIGHT: 0mm"><BR

style="WORD-BREAK: break-all"></TD></TR></TBODY></TABLE>

<P class=MsoNormal style="WORD-BREAK: break-all"></P>

<TABLE class=MsoNormalTable

style="BORDER-TOP: medium none; BORDER-RIGHT: medium none; BORDER-BOTTOM:

rgb(235,235,235) 1.5pt solid; WORD-BREAK: break-all; BORDER-LEFT: medium

none; border-image: initial"

cellSpacing=0 cellPadding=0 border=1>

<TBODY style="WORD-BREAK: break-all">

<TR style="WORD-BREAK: break-all">

<TD

style="BORDER-TOP: medium none; BORDER-RIGHT: medium none; WIDTH:

525pt; BORDER-BOTTOM: medium none; WORD-BREAK: break-all; PADDING-BOTTOM:

0mm; PADDING-TOP: 0mm; PADDING-LEFT: 0mm; BORDER-LEFT: medium none; PADDING-RIGHT:

0mm"

width=700>

<TABLE class=MsoNormalTable

style="MAX-WIDTH: 525pt; WORD-BREAK: break-all" cellSpacing=0

cellPadding=0 border=0>

<TBODY style="WORD-BREAK: break-all">

<TR style="HEIGHT: 37.5pt; WORD-BREAK: break-all">

<TD

style="HEIGHT: 37.5pt; WIDTH: 175px; WORD-BREAK: break-all; PADDING-BOTTOM:

0mm; PADDING-TOP: 0mm; PADDING-LEFT: 0mm; PADDING-RIGHT: 0mm"

width="35%">

<P class=MsoNormal style="WORD-BREAK: break-all"><SPAN

lang=EN-US style="WORD-BREAK: break-all"><A

style="WORD-BREAK: break-all; COLOR: rgb(126,162,21)"

href="https://www.rakuten-card.co.jp/?scid=mi_rkc_oo_htmlml_logo10001"

target=_blank><SPAN

style="TEXT-DECORATION: none; WORD-BREAK: break-all"><IMG

id=_x0000_i1025 style="WORD-BREAK: break-all" border=0

alt=楽天カード株式会社

src="https://img.card.jp.rakuten-static.com/corp/pc/common/mail/rc-logo_Card_175x32@2x.png"

width=175 height=32></SPAN></A></SPAN></P></TD>

<TD

style="HEIGHT: 37.5pt; WIDTH: 325px; WORD-BREAK: break-all; PADDING-BOTTOM:

0mm; PADDING-TOP: 0mm; PADDING-LEFT: 0mm; PADDING-RIGHT: 0mm"

width="65%">

<P class=MsoNormal

style="WORD-BREAK: break-all; TEXT-ALIGN: right"

align=right>楽天カードからのお知らせ<SPAN lang=EN-US

<以下省略>

********** 以下引用8 **********

From: 【楽天市場】 <myinfo@rakuten.co.jp>

To: xxxx <xxxx@xxxx.name>

Cc:

Subject: [楽天]注文は停止されました 2020年9月5日

Date:

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.0 Transitional//EN">

<HTML><HEAD>

<META content="text/html; charset=utf-8" http-equiv=Content-Type>

<META name=GENERATOR content="MSHTML 11.00.10570.1001"></HEAD>

<BODY>

<P><IMG id=_x0000_i1025 style="WORD-BREAK: break-all"

border=0 alt=楽天カード株式会社

src="https://img.card.jp.rakuten-static.com/corp/pc/common/mail/rc-logo_Card_175x32@2x.png"

width=175 height=32>

<HR style="WORD-BREAK: break-all" align=center SIZE=0 width="100%">

<P></P>

<P><SPAN lang=EN-US style="WORD-BREAK: break-all"><SPAN

style='FONT-SIZE: 16px; FONT-FAMILY: "Hiragino Kaku Gothic Pro",

"ヒラギノ角ゴ Pro W3", "MS Pゴシック", sans-serif; BACKGROUND:

white; WHITE-SPACE: normal; WORD-SPACING: 0px; TEXT-TRANSFORM: none; WORD-BREAK:

break-all; FONT-WEIGHT: 400; COLOR: rgb(34,34,34); FONT-STYLE: normal;

TEXT-ALIGN: left; ORPHANS: 2; WIDOWS: 2; LETTER-SPACING: normal; TEXT-INDENT:

0px; font-variant-ligatures: normal; font-variant-caps: normal; -webkit-text-stroke-width:

0px; text-decoration-style: initial; text-decoration-color: initial'>客</SPAN><SPAN

lang=EN-US style="WORD-BREAK: break-all"><SPAN lang=EN-US

style="WORD-BREAK: break-all">様</SPAN></SPAN><BR

style="WORD-BREAK: break-all"><BR

style="WORD-BREAK: break-all">

この度は楽天市場内のショップ「電子問屋ワールドいち」をご利用いただきまして、誠にありがとうございます。</SPAN><SPAN

lang=EN-US

style="WORD-BREAK: break-all"><BR> お客様の注文と

Rakuten

アカウントを停止させていただいております。アカウントにログインして画面の指示に従うことで、アカウントの停止状態を解除していただけます。</SPAN><SPAN

lang=EN-US

style="WORD-BREAK: break-all">これは、カードが期限切れになったか。請求先住所が変更されたなど、さまざまな理由で発生する可能性があります。<BR>

恐れ入りますが、以下の情報をご確認のうえ、お支払い方法の変更

<以下省略>

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/09/08 (Tue) 15:38

こんにちは。

此れはフィッシングではなくスパムと思われます。

********** 以下引用 **********

From: 楽天市場 <ud@kto.net>

To: xxxx <xxxx@xxxx.name>

Cc:

Subject: *****SPAM***** xxxx様国内発送、スーパーコピー時計老舗、レプリカ時計高い品質

Date: 2020/09/03 18:37

xxxx@xxxx.name 様

国内発送、スーパーコピー時計老舗、レプリカ時計高い品質

弊店はロレックス、パネライ、ウブロ時計、ブライトリングコピー等を販売しているコピー時計屋です。

弊社は腕時計・コピーを販売するネットショップで ございます、品質保証

世界一流偽物ブランド腕時計、精巧に作られたのスーパーコピー腕時計(N級品)2020年新作。

HP: https://www.fuzhishop.com/

どうぞ宜しくお願いします。

【磯津千由紀(寫眞機廢人)@ThinkPad T520(Win10Pro64bit)】 2020/09/21 (Mon) 22:26

こんばんは。

楽天市場を名乗るフィッシングメールは其の後も来続けていますが、此れまでとは異なる内容のが来ました。

********** 以下引用 **********

From: 楽天 <myinfo@rakuten.co.jp>

To: chiyuki <xxxx@xxxx.name>

Cc:

Subject: [楽天]利用規約違反のお知らせ 2020年9月21日

Date:

本メールはお客様によるお楽天アカウントのご確認が必要な場合にお知らせする

客様

利用規約違反のため、お客様の「携帯販売のモバイルステーション」の注文(注文番号:249034-20200920-078)と楽天アカウントを停止させていただいております。

下記にあるURLをクリックしていただき、利用者(身分)検証を行ってください。確認前にご注文と楽天アカウントは停止いたします。

[注文番号] 249034-20200919-078

[店舗受付日時] 2020/09/20 4:44:23

[お支払い方法] クレジットカード決済 一括払い

https://grp01.id.rakuten.co.jp.baby/ ログイン

https://grp01.id.rakuten.co.jp.baby/

下記連絡先までお電話でご連絡をいただきますようお願いいたします。

<ご連絡先>

楽天カード株式会社

信用管理グループ モニタリングチーム

電話番号 : 090-3034-1000 (受付時間:日本時間9:00 - 21:00)

※海外からの連絡の場合 :

81(国コード)-090-3034-1100

※海外からコレクトコールでの連絡の場合、

渡航先でのコレクトコール受付電話番号にご連絡いただいた後 :

81(国コード)-090-4740-3240

楽天株式会社

https://www.rakuten-card.co.jp/

このEメールは次のアドレス宛に送信されました:xxxx@xxxx.name

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/10/20 (Tue) 15:08

こんにちは。

今度は「電話しろ」と言ってきました。

********* 以下引用 *********

From: 楽天市場 <order@rakuten.co.jp>

To: <xxxx@xxxx.name>

Cc:

Subject: *****SPAM***** 【楽天市場】注文情報一致していません 2020/10/08 4:30:26

Date: 2020/10/08 04:30

本メールはお客様によるお楽天アカウントのご更新が必要な場合にお知らせする

chiyuki様

お客様の注文と楽天アカウントを停止させていただいております。請求先住所が変更されたなど、理由で発生する可能性があります。アカウントにログインして画面の指示に従うことで、アカウントの停止状態を解除していただけます。

下記にあるタブをクリックしていただき、注文情報をご確認または変更。

[注文番号] 572268-20201008-273

[店舗受付日時] 2020/10/08 4:30:26

[お支払い方法] クレジットカード決済

楽天ログイン >

※クレジットカード番号・有効期限の入力に間違いがないかご確認ください。

※クレジットカードが利用いただけない理由については、ご利用のクレジットカード会社までお問合せください。

下記連絡先までお電話でご連絡をいただきますようお願いいたします。

<ご連絡先>

楽天カード株式会社

信用管理グループ モニタリングチーム

電話番号 : 090-3034-1000 (受付時間:日本時間9:00 - 21:00)

※海外からの連絡の場合 :

81(国コード)-090-3034-1100

※海外からコレクトコールでの連絡の場合、

渡航先でのコレクトコール受付電話番号にご連絡いただいた後 :

81(国コード)-090-4740-3240

楽天株式会社

https://www.rakuten.co.jp/

発行元:楽天カード株式会社

このEメールは次のアドレス宛に送信されました:xxxx@xxxx.name

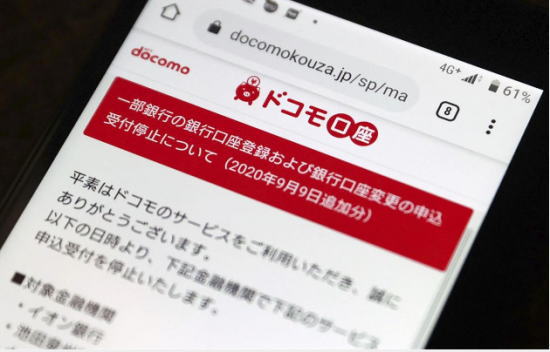

NO.917 <ドコモ口座>第三者の不正な預金引き出し発覚<起稿 シバケン>(20/09/11)

【シバケン】 2020/09/11 (Fri) 09:58

当方、ドコモ口座なるは、開設してませんですが。

口座が無くとも、被害続出。

ンの、むしろの、口座開設していない方に被害発生してるです。

>NTTドコモは9日、電子マネー決済サービス「ドコモ口座」を利用した不正な預金引き出しが発覚し、ドコモ口座と連携する計35の銀行全てと新規のひも付けを停止することを明らかにした。これまでに少なくともゆうちょ銀行や地方銀行など10行で被害を確認。ドコモなどは実態の把握を急ぐとともに、預金引き出しに必要な本人確認の厳格化などの検討を始めた。

>ドコモなどによると、銀行の口座番号やキャッシュカードの暗証番号が何らかの手口で不正に盗まれ、預金をドコモ口座にチャージ(入金)する手法で不正に引き出されたという。これまでにゆうちょ銀行のほか、イオン銀行、みちのく銀行(青森市)、七十七銀行(仙台市)、東邦銀行(福島市)、大垣共立銀行(岐阜県大垣市)、中国銀行(岡山市)、滋賀銀行(大津市)、鳥取銀行(鳥取市)、紀陽銀行(和歌山市)で被害を確認したが、各行の預金者の被害額などは判明していない。

>ドコモ口座は電子決済で使う電子マネーを一時的に銀行口座から引き出しておくサービスで、預金などを目的とした銀行口座とは異なる。銀行口座とひも付けしてドコモ口座にチャージされた電子マネーを送金や現金化する際には、本人確認が求められるが、スマホ決済「d払い」などでは本人確認は不要で、実際の店舗や通販サイトで買い物が可能。不正入手した銀行口座情報をもとに、フリーメールを使って銀行口座の名義人になりすますことも容易でこうした弱点が悪用された可能性がある。

<参考=「ドコモ口座経由での不正引き出し 全35行との新規ひも付け停止」(産経ニュース)>

【シバケン】 2020/09/11 (Fri) 10:08

<副題=ドコモ口座所有も、ひも付けられるの銀行口座2つ以上あると、不正引き出し可能>

まあねえ、

開設を簡単にと、すれば、その分、この手、悪徳集団の障壁低くなり。

高くすれば、開設面倒故、口座数伸びず。

どちにしろ、

下手に、メルマガ等々には、応答せぬ事。

変なサイトに、自身の情報、入力せぬ事。

基本、その手、サイトが表示の場合、URLを確認するなりで、判明するです。

>NTTドコモの電子マネー決済サービス「ドコモ口座」を使った、銀行預金の不正引き出しが見つかった問題で、被害を受けた66件はすべて、被害者の銀行口座から本人が開いていないドコモ口座に出金された事例だったことが10日、分かった。ドコモのスマートフォン決済などを利用したこともないような人が、被害にあっていたことになる。

>ドコモ口座とひも付け可能な35行の口座を持っていれば被害を受ける可能性があるが、1つの銀行口座に対してひも付けられるドコモ口座は1つ。このため利用者が自らドコモ口座を開いて本人の銀行口座とひも付けしている場合は、不正に開設されたドコモ口座とひも付けされることはない。

>逆に、ドコモ口座を開いていない人の銀行口座は、不正に開設されたドコモ口座とひも付けられるリスクがある。この結果、被害はドコモ口座を開いていない人に集中した。

>ただし35行のうち2行以上の銀行口座を保有していれば、ひとつの銀行口座とドコモ口座をひも付けしていたとしても、別の銀行口座から不正に出金される可能性はあるという。

>ドコモによると、10日時点の被害は11行で66件、総額1800万円に上っており、1件当たりの最大額は60万円だった。

<参考=「被害者全員がドコモ口座持たず スマホ決済使わない人が標的」(産経ニュース)>

<消滅・21/05/30>

【シバケン】 2020/09/11 (Fri) 10:51

<副題=ドコモ口座のQ&A>

尚、

被害額1700万円<?>

被害者には、損害額全額、補償されるです。

<注=ドコモ発表>

>NTTドコモの電子マネー決済サービス「ドコモ口座」を利用し、発生した不正な預金引き出し。どういった手口が使われたのかをまとめた。

>Q ドコモ口座とは

>A 電子決済で使う電子マネーを一時的に銀行口座から引き出して保管するサービスで、スマートフォン決済の「d払い」で買い物ができたり、家族や友人に送金したりすることができるようになる。

>Q ドコモ口座に欠陥があったのか

>A ドコモ口座はメールアドレスがあればオンラインで開設可能だ。簡単に開設できる一方で、本人確認が不十分なためフリーメールを使えば、他人になりすまして口座を作ることも可能で、この点が今回悪用された。

>Q ドコモだけの問題なのか

>A 詳細はまだはっきりしないが銀行側にも問題があった可能性が高い。今回の被害は銀行口座とドコモ口座をひも付けする際、銀行が2段階認証という対策を講じることで防ぐことができたとみられ、一部の銀行はこうした対策をとっていなかった可能性がある。

>Q 2段階認証とは

>A 銀行アプリのインターネット送金などで用いられている、送金を指示してきた人が本当に口座の持ち主かを確認する手続きだ。持ち主の携帯電話にパスワードが書かれたショートメールを送って入力を求めたり、銀行側が一時的にしか使えないパスワード(ワンタイムパスワード)を発行して入力を求めたりする方式などがある。

>Q そもそもなぜ、犯人は口座情報を持っているのか

>A フィッシング詐欺という手口の可能性が指摘されている。銀行などを装った偽メールを送り付けて、銀行そっくりの偽サイトに誘導。そこで口座番号やパスワードを入力させて口座情報を盗み取るという手口だ。

>Q 口座情報があるなら、すぐに引き出せばいい

>A 従来の犯罪ではそういう手口で他の銀行口座に預金を移すなどして現金化されていた。ただ、犯人にしてみれば送金先の口座から足がつく可能性がある。他人になりすますことが可能で匿名性の高いドコモ口座を使うことで、警察に捕まりにくくする意図があったとみられる。

<参考=「【Q&A】匿名性高いドコモ口座を悪用」(産経ニュース)>

【シバケン】 2020/09/11 (Fri) 21:23

<副題=本人確認がメタメタ>

被害者が気づかずに利用されてる場合がある。

これは、怖いなあと。

反対には、よくぞ、そんな杜撰な方式で、やってるなあと。

>NTTドコモの電子決済サービス「ドコモ口座」を使って預金が不正に引き出された問題で、同社は11日、午前0時時点の被害が73件、約1990万円に拡大したことを明らかにした。問題の全容は判明しておらず、被害は今後も拡大する可能性が高い。

>一方、ゆうちょ銀行の池田憲人社長は11日の記者会見で、同行でも被害が発生したことについて「被害に遭われたお客さまへは補償も含めて対応する」と語った。

>10日の正午現在で被害は66件、約1800万円だった。不正な預金引き出しがあった銀行は1行増え、計12行となった。ドコモは現在提携する35行で口座の新規登録を停止している。

>高市早苗総務相は11日の閣議後記者会見で、預金者が被害に気付かないケースもあると指摘。その上で「金融機関側で(預金者が)被害に遭った可能性がないか確認に努めてほしい」と述べた。

<参考=「被害2000万円に拡大 ゆうちょ銀社長「補償含め対応」―ドコモ口座不正出金」(時事通信)>

<消滅・21/09/15>

【シバケン】 2020/09/11 (Fri) 23:11

<副題=「セキュリティと利便性は相反する」=常識<!>>

常識を無視故、当然の事故。

>NTTドコモの電子マネー決済サービス「ドコモ口座」をめぐる預金の不正引き出し問題は、顧客獲得を優先して利用者保護がおろそかになったために起こった。他のスマートフォン決済はセキュリティーを強化しているが、拡大路線に突き進む中で、同様のわなにはまるリスクをはらむ。

>「拡張を進めたい中で、本人認証がなおざりになった」。ドコモの親会社であるNTTの澤田純社長は11日、災害対策に関するオンライン会見でこう述べた。

>ドコモ口座のように、本人確認がメールアドレスだけで緩ければ、なりすましでお金を不正に引き出す抜け穴にされる。こうしたリスクは以前から指摘され、スマホ決済各社はメルアド以外に携帯番号も登録してSMS(ショートメッセージサービス)で送られてくる数字を入力する2段階認証などを導入してきた。

>「セキュリティーと利便性は相反する。いかに両立するかが課題だ」と関係者は指摘する。

>LINEの「LINE Pay(ラインペイ)」は利用の際に専用パスコードの設定が必須で、チャージや決済を行う度に入力が求められる。KDDI(au)の「auペイ」や楽天の「楽天ペイ」では、ひも付けが可能な銀行をグループの企業に限定。いずれのケースも安全性重視で手間をかけたり、サービスを絞り込んだりしている。

>IT企業としての強みを不正防止に生かすケースもある。ソフトバンク系の「PayPay(ペイペイ)」やメルカリの「メルペイ」はAI(人工知能)を使って取引を監視。新たなアカウントで高額な入金が続くなどして異常とみなされれば、出金を止めることなどができるという。

>もっとも、こうした厳格なセキュリティー対策も、事業拡大局面では見落としがちになるのは否めない。ドコモの問題も、携帯回線の契約者以外にもサービスを開放する拡大方針の裏で、不正排除策が抜け落ちた結果だ。スマホ決済をめぐっては、政府の支援も追い風に顧客還元キャンペーン合戦による競争激化や合従連衡が進む。顧客目線のセキュリティー対策に、改めて留意する必要がある。(万福博之)

<参考=「ドコモ口座不正、同様リスクは他サービスにも」(産経ニュース)>

【シバケン】 2020/09/11 (Fri) 23:34

<副題=早速にも、便乗メール=迷惑メール>

早いねえ。

この手のは。

<図>

「ドコモ口座」問題に便乗した迷惑メールのイメージ(トビラシステムズ提供)

>「ドコモ口座」を使った銀行預金の不正引き出し問題に便乗した迷惑メールが確認され始めた。迷惑電話や迷惑メールのフィルターサービスを提供する「トビラシステムズ」(名古屋市)が明らかにした。同社は「今後、便乗した迷惑メールが増加する可能性もある」として、注意を呼びかけている。

>同社によると、このような迷惑メールは携帯利用者のメールアドレスあてに送られ、10日までに30件ほど確認された。文面はこんな内容だという。

>「ドコモ口座の不正引き出し事件、ドコモ口座に登録してなくても自分がふだん使ってる口座から勝手に引き出されちゃうらしいね。あなたは大丈夫だった?」

>「ドコモ口座の不正引き出し事件、怖すぎじゃないですか? 地方銀行の口座持ってるなら気を付けて下さいね?」

>これまでに確認されたメールは文章だけで、偽サイトのアドレスを載せて誘導するようなものはみられないという。ただ、送信元は過去にも大量の迷惑メールを送信していることがわかっており、警戒が必要だとしている。

>トビラシステムズは、携帯電話や固定電話向けの迷惑情報フィルターサービスを提供する名古屋市のIT企業。同サービスの月間利用者数は1千万人を超えたという。(竹山栄太郎)

<参考=「「あなた大丈夫?」 ドコモ口座問題、便乗メールに注意」(朝日新聞)>

<25/09/15>

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/09/12 (Sat) 20:33

こんばんは。

NTTドコモのセキュリティーも甘いですが、今回該当の銀行のセキュリティーも甘いです。

口座番号と4桁暗証番号だけでドコモ口座を作れる銀行だけが狙われました。

推定手口です。

暗証番号を数回、連続して間違えると、口座がロックされるのが普通です。したがって、暗証番号を総当たりで試す方法は使えません。

そこで、適当な暗証番号を固定し、口座番号のほうを片っ端から試します。何万回に1回は、生きている口座にヒットする筈です。

> 金融庁は、スマートフォンなどを使った送金サービスを手がけるキャッシュレス事業者に対し、利用者の本人確認を義務づける方向で調整に入った。現状は、連携先の銀行に確認作業を依存する仕組みが主流で、NTTドコモの電子決済サービス「ドコモ口座」を使って預金が不正に引き出された問題は本人確認の不十分さが原因になった。金融庁は資金決済法などの関連政省令を見直す方向だ。

> 送金を担うキャッシュレス事業者は「資金移動業者」に該当する。2010年施行の資金決済法に基づく新しい業種で、銀行など金融機関に限られていた送金業務への参入が認められた。7月末現在、PayPay(ペイペイ)やLINEペイ、NTTドコモなど75社が登録しており、日本資金決済業協会によると、18年度に資金移動業者が取り扱った金額は1兆3463億7000万円と、10年度の100倍近くに達した。

> 資金移動業者は、送金額が10万円を超える場合、犯罪収益移転防止法により運転免許証などで顧客本人か確認するよう義務づけられている。しかし、実際はほとんどの業者が、銀行の厳正な本人確認を受けて開設した口座を、自社の送金サービスの送金元や送金先に設定。これで「本人確認はできた」とみなし、確認作業を事実上、銀行に丸投げしてきた。

> ドコモ口座の問題は、銀行口座の暗証番号などが不正入手されたのに加え、ドコモ口座は開設時に厳密な本人確認が行われず、本人以外でも開設できる状態だったことが原因になった。ドコモ側で本人確認が行われていれば不正な口座開設が難しくなり、被害が防げていた可能性がある。

> 金融庁は1月からキャッシュレス事業者の立ち入り検査に着手。犯罪収益のマネーロンダリング(資金洗浄)や預金引き出しなどの不正を防ぐ対策が不十分と判断し、業者と銀行の二重体制で本人確認に取り組むようルールを改正することにした。利用者の利便性を確保する必要もあるため、どんなシステムの導入が適切か、すでに一部の業者と協議を進めている。【鳴海崇】

<参考=「送金事業者に利用者の本人確認義務付けへ 金融庁 「ドコモ口座」問題うけ」(毎日新聞、9月11日)>

【シバケン】 2020/09/12 (Sat) 21:39

<副題=ドコモ不正引き出し 昨年末に銀行偽サイト大量発見 個人情報入手に悪用か?>

被害者に、口座番号、暗証番号をネット上で入力した覚えがあるかを確認すべき。

<図1>

フィッシング詐欺の手口

<図2>

フィッシング対策協議会に寄せられたフィッシング報告件数

>NTTドコモの電子マネー決済サービス「ドコモ口座」をめぐる預金の不正引き出しに絡み、昨年、口座番号や暗証番号を盗み取る全国の銀行の偽サイト(フィッシング詐欺サイト)が大量に見つかっていたことが12日、分かった。今回の不正では、預金者の口座番号といった個人情報を入手した何者かが、その情報を元に、勝手にドコモ口座を開設して銀行から金を移し替えていた。偽サイトが個人情報の入手に用いられた可能性があるとみられるといい、全国の警察が被害状況の確認を急いでいる。

>関係者によると、銀行の偽サイトは昨年末ごろを中心に大量に見つかった。今回被害が確認された、イオン銀行やゆうちょ銀行のほか、ドコモとの新たな口座の連携が停止された京都銀行や但馬銀行のものも確認されている。

>いずれも不特定多数の預金者に「システムセキュリティーのアップグレード」などの内容のメールが送信され、記載された偽サイトに誘導。生年月日や氏名、電話番号に加え、暗証番号や口座番号といった情報を抜き取るフィッシング詐欺の手口だったという。

>今回の問題では、生年月日と氏名、暗証番号、口座番号の情報を入手した何者かが、預金者になりすまして口座を開設。ドコモ口座と勝手に連携させた銀行口座から金を移す手口だった。

>ドコモ口座は開設にあたってメールで本人確認をするだけで、「2段階認証」などを行っておらず、セキュリティーの甘さが指摘されている。関係者は「セキュリティー対策が強化されている大手を避けるため、中小の銀行を狙い、情報を入手した可能性がある」と指摘している。

>情報セキュリティー会社「トレンドマイクロ」(東京)の調査では、複数のセキュリティーチェックを突破する詐欺の手口も急増。そうした手口の地銀やネット銀行絡みのフィッシング詐欺サイトは、昨年1~9月に3件だったが、10~12月には29件確認された。

>また、フィッシング対策協議会によると、被害者らからのフィッシング詐欺の報告件数は、昨年は1年間で5万5787件だったが、今年はすでに10万4236件に達している(8月末現在)という。報告の大半はネット通販絡みだが、カード会社や金融機関をかたるものも目立つ。

>フィッシング詐欺サイトでは《警告》や《アカウントロック》などと情報入力をせかすような文面が送られていることもあり、協議会の担当者は「メールを受け取った際は、そこに記載されている連絡先からではなく、正規のホームページなどを探してサービスに入り、情報を確認してほしい」と話している。

<参考=「ドコモ不正引き出し 昨年末に銀行偽サイト大量発見 個人情報入手に悪用か」(産経ニュース)>

【シバケン】 2020/09/13 (Sun) 16:47

<副題=ドコモは被害事例について、提携金融機関に対し、通知を徹底せず。>

>NTTドコモの電子決済サービス「ドコモ口座」を使って預金が不正に引き出された問題で、ドコモ側が今回と同様の手口による被害が昨年発生していたことを把握しながら、提携する銀行への通知を徹底していなかったことが12日、分かった。複数の地方銀行は知らされていなかったと話しており、ドコモ側の対応に不信感を募らせている。

ドコモ口座問題、なぜ起きた? 事業拡大、顧客保護おろそか―ニュースQ&A

>ドコモ口座では、預金口座を登録することで買い物の決済や送金が行える。ドコモは35銀行と提携している。今回の被害は、口座番号や暗証番号による比較的簡便な認証方法で銀行口座とドコモ口座を連携させていた地銀を中心に、今年8月以降に集中して発生した。

>ドコモは被害発覚後に初めて開いた今月10日の記者会見で、昨年5月にドコモ口座へのチャージ(入金)機能を使ってりそな銀行と埼玉りそな銀行の口座から預金が不正に引き出されていたと公表した。

>これに関し、複数の地銀関係者は「(りそなの件は)会見で初めて知った」、「会見後に行内で確認したが、ドコモから説明を受けた記録はない」と指摘している。ドコモは、時事通信の取材に対し「担当者レベルでは一部銀行に注意喚起したが、全ての銀行には行っていない」(広報)と説明した。

>りそな、埼玉りそな両行は昨年の被害発生後にドコモ口座への新規登録を停止した。ある地銀関係者は「説明を受けていれば、少なくともりそながどのような対応をしたのか、経緯は調べていた。ドコモ側は(銀行側が)契約を考え直すような情報は言いたがらなかったのではないか」と話している。

<参考=「ドコモ、提携銀に通知徹底せず 過去被害対応に不信の声―預金不正流出」(時事通信)>

<消滅・21/09/15>

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/09/15 (Tue) 21:51

<副題=ドコモ口座事件、真の原因は「認識の甘さ」ではない 露呈した「銀行との風通しの悪さ」>

こんばんは。

NTTドコモだけが悪者扱いされてますけれど。

> いくらなんでもそれはないだろう。

> 情報化社会の昨今、そのように感じる問題が起きることなど、1年を通してもそうそうあるものではない。

> ところが、あろうことか日本はもちろん、グローバルにみても最大手クラスの通信企業であるNTTドコモが、「お前、それはないだろう」と思わずツッコミを入れたくなる対応を取るとは、情けないを通り越して笑い話のようにさえ思えてくる。

> 被害総額約2542万円(9月14日午前0時時点)と、果たしてどこまで被害が拡大するのか見えていない「ドコモ口座」の不正出金の問題についてだ。

> 口座と名付けられているがサービスの本質は、いわゆるスマートフォン決済サービス。送金やショッピング支払いなどに使えるものだ。金利などは一切付与されないものの、自身の銀行口座からチャージできる。

> サービスそのものは、よくある決済サービスの亜種。いくつかの特徴はあっても特別なものじゃない。何より“ドコモさま”の提供なんだから信頼できると思っていたら、実にグダグダだ。

> 何しろ被害者がドコモ口座対応の銀行口座を持っているだけで、ドコモユーザーではなくとも、加害者が捨てメールアカウントを使って自由に、いくつでも口座を作り、不正出金を行える可能性があったというのだからタチが悪い。

> ここまでグダグダだと、いったいなぜこんなことになったのか、グダグダになった理由が見つかるかどうかさえ怪しいほどだ。

> せっかく責任ある行動と判断ができるというのに

> 既報の通り、山ほどツッコミを入れたくなることがたくさんある一方で、ドコモはしっかりと責任ある行動も示している。サービスのセキュリティ設計がずさんなことは批判対象だが、まずは褒めるべきところは褒めておきたい。

> ドコモの丸山誠治副社長は9月11日の記者会見で、認識の甘さについて反省を口にしつつも「1日の取引が約1万3000件もある」ことを理由に、ドコモ口座のサービスを停止しないと話した。

> 自分たちのケツは自分で拭く。不正出金は、銀行と連携しながら全額補償する。それよりも一度、始めたサービス事業だ。信頼できるものに改良をしていく上で、しっかりサービスを止めずに解決策を見いだしていきたいということなのだろう。

> 世間での“ウケ”を狙うなら、不正出金の補償はもちろん、すぐにサービスを止めて問題解決を図る方が印象がいい。

> まだ明らかになっていない潜在的な被害、あるいは被害に遭う可能性がある、まだ出金されていない口座もあるかもしれない。犯罪者にこれ以上の送金を重ねさせるな、という意見もあるだろう。

> しかし、最もグダグダだった新規口座登録を止め、ドコモの携帯電話契約情報との照合、「eKYC」やSMSを用いた本人確認などを行うというから、一般的なネットでの取引に求められる信頼性は確保できるはず、というわけだ。

> 不正出金が確認された銀行は11行(14日午前0時時点)。取引を継続して行える15行に関しては、ドコモと銀行の双方でネットでの口座の扱いが十分だと判断したのだろう。ここまで問題が拡大した上で、なおも大丈夫というのだからドコモ口座を止める必要はない。それさえも問題ならば、ドコモ口座がなくとも危険ということなのだから、止める意味はない。

> とかく世間体を意識して「まずは止めて謝るところから」という、全く論理的ではないダメージコントロールを選ばなかったところは、きちんと自分たちの頭で考えて対策をしていることが伝わってきて、むしろ好感を持ったほどだ。

> サービスだけではなく、問題発覚後の対応もグダグダだった「7pay」の事件のときとは大違いで、ここは褒めるべきだろう。いや、もちろん、システムそのものは褒められたものじゃないのだが。

> それ、誰が判断したの?

> さて、ドコモ自身は「認識の甘さ」と言っているが、筆者としてはこの問題の根っこにあるのは認識の甘さではなく、責任の所在が曖昧なことではないかと感じている。「ドコモが悪い」「いや簡単にハックされる銀行の仕組みが悪い」「その両方だ」といろいろな意見があるが、そもそも「あっちにも、こっちにも問題があった」にもかかわらず、相互に問題意識を共有できていないことに、筆者は絶望感を覚える。

> ごく基本的な部分だが、日本の銀行キャッシュカードは、たった4桁の暗証番号で現金を引き出せる。この全銀フォーマットの仕様も、とっくの昔に見直されていて然るべきだ。各メディアがいくつもの指摘をしているので、ここであらためて紹介するまでもないが、現代のネットワークサービス、それも顧客の財産を扱う仕組みとしては脆弱(ぜいじゃく)すぎる。

> それでも辛うじて社会問題にならなかったのは、対人にしろ、対機械にしろ、キャッシュカードを用いた現金引き出しに物理的な手続きが必要だったからだ。こんなことは誰もが分かっているはずなのに、従来の仕組みを使い回してしまった。

> 今回の不正引き出しの全貌が明らかになっているわけではないが、不正送金が明らかになっているケースでは、こうした銀行からの現金引き出しにかかわる基本的な部分での脆さが問題だったとみられる。

> NHK NEWS WEBでは、ドコモ口座問題について「暗証番号を定期的に変えましょう」と注意喚起する記事を掲載していたが、全くもって無意味(14日時点では記事内容が修正されている)。暗証番号がバレたのなら変更は必要だが、ネットを通じての不正送金があったのなら、システム側の問題であり頻繁に変えたからと行って問題解決にはならない。

> 暗証番号を変えて「もう大丈夫」と思って安心してる人たちに、正しい情報を伝えた上で謝ってほしいぐらいだ。

> ところで、銀行口座にネットからアクセス可能になるのだから慎重になるべき、なんてことは今さら指摘するまでもないことなのに、なぜ「そのまんまなの?」という、大きなクエスチョンマークがここで出てくる。

> 物理的なキャッシュカードと比べ、はるかに便利になっているのに、個人認証の仕組みはスマホ時代非対応どころか、インターネットが発明される以前からのそのままなのだから「これで大丈夫って誰が判断したの?」という話になってくる。

> 当たり前のことを当たり前にできない理由

> さて、ドコモが問題発覚を受けて精査した結果、その対策としてドコモ口座が対応していた35行のうち13行は不正出金が容易には起きないと判断し、送金サービスを継続するというのだから、前述したように差し引き22行以外は大丈夫だとドコモと各銀行は判断したのだろう。

> ずさんな本人確認に脆弱な出金の仕組み。「両者ともに悪いね」というだけでは済まないのは、ドコモが昨年5月、既にりそな銀行、埼玉りそな銀行で同様の問題が起きていたことを、他の銀行に周知徹底していなかったことが、最終的に今回の問題へとつながっているからだ。

> 当時の犯行グループと今回の犯行グループが同一なのかどうかは分からない(期間が空いていることを考えれば別と考える方が良さそうだが)。

> しかしこの時、ドコモは問題の発生を把握し、その原因についてもある程度は知っていたはず。少なくとも、電子メールの到達をもって本人確認されるという、いまでは信じられないような仕組みが問題だったことを、提携銀行各社とはいわないまでも、セキュリティ対策の甘い提携銀行に連絡していれば、今回の問題は起きなかったのではないだろうか。

> もちろん、金融機関のIT化はどこの業界よりも真っ先に行われてきたわけで、規模の大小による意識の違いこそあれ、「お前、それはないだろう」的な状態をさらしてきた銀行側にも問題はある。

> しかし主体的に利便性を提供し、なるべく簡易的な手続きで使って欲しいドコモ側に利用者を速やかに増やし、決済サービス分野での生き残り、ライバルとの競争に勝ちたいという意識がなかったとは思わない。

> そんな邪推も「邪推じゃないかもね?」と筆者が思ってしまうのは、ドコモと金融機関の風通しの悪さが理由だ。

> 今回、不正送金があった11行は、ドコモ口座との連携にCNS(地銀ネットワークサービス)を利用。そこに脆弱性があったのでは? という推測があるが、11日の記者会見でドコモの丸山副社長は「金融機関側の仕組みなので把握していない」と答えた。

> 実はここに問題の根っこがある。

> 誰もが見えるはずの景色が見えていない

> ドコモ口座と連携し、銀行口座から入金するための仕組み、手続きの手順は銀行側に依存している。

> 「ドコモ口座というプリペイドサービスにお金を入れたいのだけど?」という時、どのような手法でお金を送金可能とするかの判断は銀行側にある。ドコモは、所定の手続きに従って情報を送り、その結果、入金されたから取引を承認しただけなのだから、本来は責任がない。

> と、そんなふうに考えているかどうかは分からないが、この金融機関との距離感が、誰もが見えるはずの景色を見えなくしていた、あるいは「見ようとしなかった」(面倒くさいし、速やかに利便性の高い、簡便なサービスにしたいから)のではないか。

> 繰り返すが、ドコモ口座の本人確認のずさんさは責められて当然。本当にもう勘弁してくださいよ、と言いたくなるような”ポカ”であり、罪深い。

> だが最も残念なのは、これほど明確な“穴”を見過ごし、しかも一度は発覚していたのに風通し悪く、見通せる景色を共有できなかったことだ。まさに木を見て森を見ず。大企業にありがちな、見えにくいものは見ない方が面倒が少ない──そんな前時代的な問題が透けて見えるならば、大きな問題はまだまだ隠れていることになる。

> ドコモが巨大企業であることは言うまでもないが、メガバンクとは比較にならないとはいえ、地方銀行も大きな組織に違いない。まさか2020年にもなって「今さら大企業病かよ!」とあきれることになるとは。ドコモでさえ、この調子ならば日本全国、至るところに構造不良が隠れていても不思議じゃない。

<参考=「ドコモ口座事件、真の原因は「認識の甘さ」ではない 露呈した「銀行との風通しの悪さ」」(ITmedia、9月14日)>

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/09/16 (Wed) 00:39

<補足>

<参考=雑談NO.2093 「Bank Pay」新規登録受け付け停止 「ドコモ口座」の問題受け>(20/09/14)

<参考=雑談NO.2094 ゆうちょ銀行口座から「PayPay」通じて不正な引き出し>(20/09/15)

【磯津千由紀(寫眞機廢人)@ProOne 600 G1 AiO(Win10Pro64)】 2020/09/17 (Thu) 11:56

<補足>

<参考=雑談NO.2095 揺らぐキャッシュレス 不正引き出し被害拡大 「ドコモ」問題から浮かんだ弱点>(20/09/17)